O AD FS da Microsoft

As etapas a seguir descrevem como configurar o SSO SAML nos Serviços de Federação do Active Directory (AD FS).

Baixe as configurações de SSO para seu ambiente iManage

Antes de começar, baixe as configurações em formato XML para o seu ambiente iManage. Essas configurações são usadas para configurar o SSO dos Serviços de Federação do Active Directory da Microsoft (AD FS) para o seu espaço da iManage.

No iManage Control Center, navegue até Rede e Segurança > Autenticação e SSO e selecione Baixar XML.

Figura: Opção de download de XML no iManage Control Center

Configure o SSO no AD FS da Microsoft

Conclua as etapas a seguir no AD FS da Microsoft para configurar o login único para usuários do iManage.

Para mais informações, consulte o seguinte artigo da Microsoft: Criar um objeto de confiança de terceira parte confiável.

NOTE:

As instruções podem variar baseado na sua versão do Microsoft Windows Server.

No Gerenciador do Servidor, selecione Ferramentas e depois selecione Gerenciamento do AD FS.

Em Ações, selecione Adicionar Objeto de Confiança de Terceira Parte Confiável.

NOTE:

Ao migrar da configuração SAML SSO do Provedor de Identidade (Legacy) para a configuração SAML SSO do Provedor de Serviços (Recomendado) no iManage Control Center, recomendamos que você não modifique um objeto de confiança de terceira parte confiável existente. A criação de um novo objeto de confiança de terceira parte confiável permite-lhe preservar a sua aplicação SSO existente e revertê-la se for necessário.

- Complete as etapas na seção Para criar um objeto de confiança de terceira parte confiável com reconhecimento de declarações manualmente usando as seguintes seleções:

- Na página Boas-vindas, selecione Reconhecimento de declaração e selecione Iniciar.

- Na páginaSelecionar Fonte de Dados, selecione Importar Dados sobre a terceira parte confiável de um arquivo.

- Selecione Procurar, depois localize e selecione o arquivo XML que você baixou do iManage Control Center.

- Selecione Próximo.

- Na página Especificar Nome de Exibição, insira um nome descritivo no campo Nome de exibição—por exemplo,

iManage, e, em seguida, selecione Próximo. - Na página Escolher Política de Controle de Acesso, selecione a política de controle de acesso necessário para a sua configuração, como Permitir Todos, e então selecione Próximo.

- Na página Pronto Para Adicionar Segurança, revise as configurações do seu objeto de confiança de terceira parte confiável, depois selecione Próximo.

- Na página Concluir, selecione Configurar Política de Emissão de Declaração para esta aplicação e depois selecione Fechar.

A janela Editar Política de Emissão de Declaração para o <servidor> abre. - Na página Editar Política de Emissão de Declaração para o iManage, selecione Adicionar Regra.

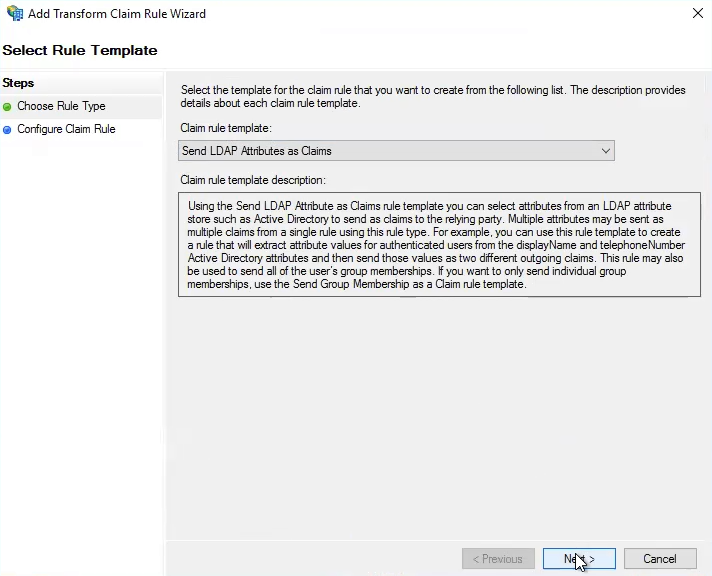

- Escolha Enviar Atributos LDAP como Declarações e selecione Próximo. O Assistente de Regra de Adicionar e Transformar Declaração aparece.

Figura: Assistente de Regra de Adicionar e Transformar Declaração

- No Assistente de Regra de Adicionar e Transformar Declaração, selecione Próximo.

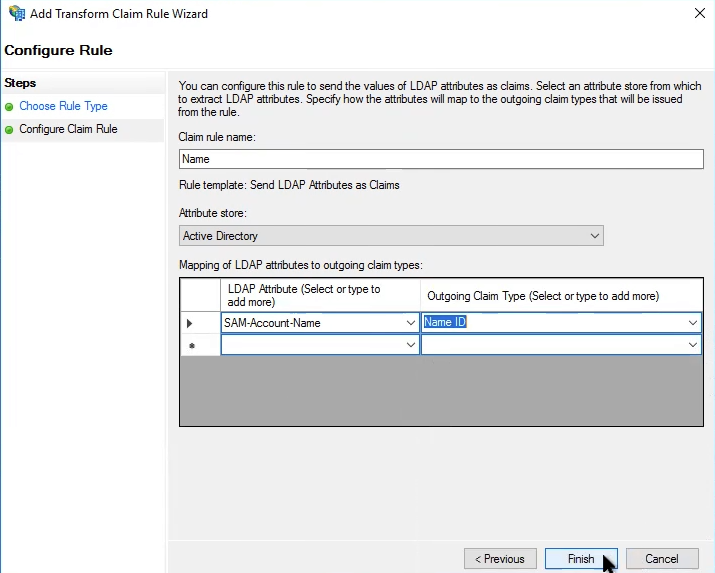

- Na etapa Configurar Regra de Declaração, insira ou selecione as seguintes informações:

- Em Nome da regra de declaração, insiraNome.

- Em Repositório de Atributo, selecione Active Directory.

- Na seção Mapeamento, selecione:

- Atributo LDAP: SAM-Account-Name

Esse valor deve corresponder ao formato dos IDs do seu usuário no iManage Control Center. - Tipo de declaração de saída: Nome do ID

Figura: Configurar regra de declaração

- Atributo LDAP: SAM-Account-Name

- Selecione Concluir.

- Selecione Salvar e depois selecione Aplicar.

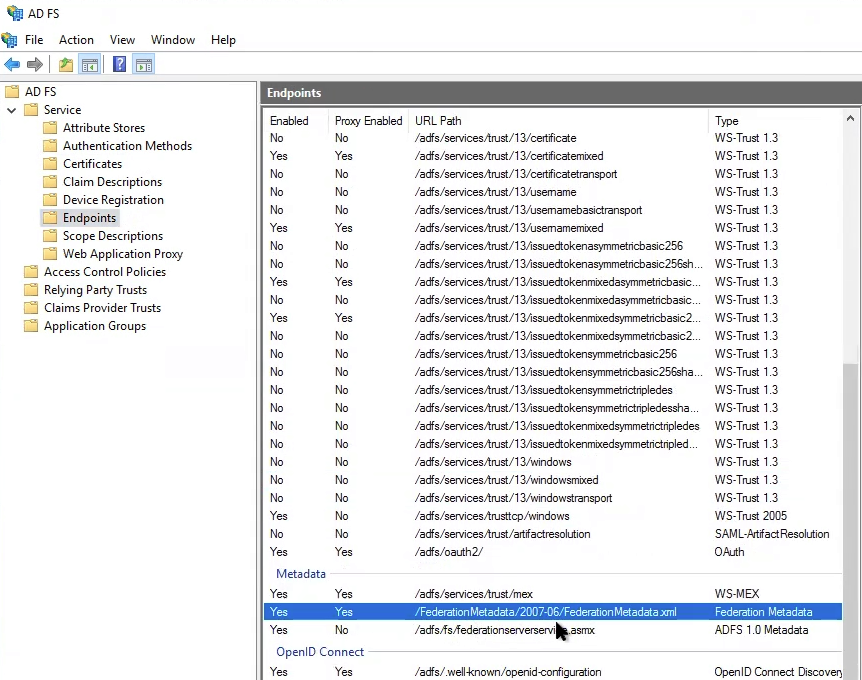

- Navegue até AD FS > Serviço > Endpoints.

- Localize e selecione a entrada para os metadados federados.

Figura: Metadados federados

Em um navegador, insira o URL para o seu Windows Server seguido pelo caminho mostrado pelos metadados federados—por exemplo:

https://<server_name>/federationmetadata/2007-06/FederationMetadata.xml

O arquivo XML é exibido no seu navegador.NOTE:

Não use o Internet Explorer. O Internet Explorer não permite que você salve o XML exibido como um arquivo XML.

- Para salvar o XML exibido como um arquivo, clique com o botão direito do mouse no seu navegador e selecione Salvar Como.

- Insira o nome de um arquivo e selecioneSalvar.

- Importe o arquivo XML de metadados federados para o iManage Control Center retornando ao iManage Control Center e concluindo as etapas em Autenticação SSO.

Observe que quaisquer usuários que estavam ativamente conectados ao iManage Work quando essa mudança de configuração ocorrer receberão uma mensagem de erro "Erro de Login SAML - logout_not_success" se eles tentarem se desconectar do iManage. Esse é o comportamento esperado para essa vez apenas. Após iniciar um novo navegador, conectar-se ou descontar-se do iManage não acionará essa mensagem de erro.

Configurar o AD FS para assinar a resposta e declaração SAML.

Para configurar o AD FS para assinar tanto a resposta como a declaração SAML:

- Abra o Powershell.

- Execute o seguinte comando e substitua

<nome de exibição de objeto de confiança de terceira parte confiável>com o nome de exibição que você configurou na etapa 3.e em Configurar SSO no AD FS da Microsoft.Set-ADFSRelyingPartyTrust -TargetName <nome de exibição de objeto de confiança de terceira parte confiável> -SamlResponseSignature “MessageAndAssertion”Por exemplo:

Set-ADFSRelyingPartyTrust -TargetName iManage -SamlResponseSignature “MessageAndAssertion” - Execute o seguinte comando e substitua

<nome de exibição de objeto de confiança de terceira parte confiável>com o nome de exibição que você configurou na etapa 3.e em Configurar SSO no AD FS da Microsoft.

Set-ADFSRelyingPartyTrust -TargetName <nome de exibição de objeto de confiança de terceira parte confiável> -SigningCertificateRevocationCheck Nenhum

Por exemplo:

Set-ADFSRelyingPartyTrust -TargetName iManage -SigningCertificateRevocationCheck Nenhum

Solução de Problemas

Se o logon único não estiver sendo executado como esperado, revise os logs do AD FS para encontrar os erros.

Abra Visualizador de Eventos e navegue até Logs de Aplicativos e Serviços > AD FS > Administrador.