Chaves de criptografia

Introdução

A criptografia de dados é uma medida de segurança que impede a visibilidade de documentos em caso de acesso não autorizado ou roubo. Conhecida também como criptografia de dados em repouso, os arquivos de dados são criptografados quando não estão sendo utilizados. Essa criptografia está em conformidade com a HIPAA e outras leis dos EUA que protegem as informações confidenciais contra a divulgação acidental ou maliciosa. Caso sejam comprometidos, por exemplo por roubo ou acesso não autorizado (incluindo acesso não autorizado interno), os arquivos são criptografados, tornando-se então ilegíveis. Quando um usuário autorizado acessa um documento (por exemplo, através de edição ou visualização com um aplicativo cliente), o documento é descriptografado e poderá ser lido ou editado normalmente. Quando o usuário conclui o trabalho com o documento, este último retorna ao estado criptografado.

A aplicação de criptografia varia conforme o ambiente do iManage Work. Em determinados ambientes, a criptografia é automática e não pode ser desativada. Em outros ambientes, a criptografia é opcional, e não habilitada por padrão. Nesse caso, cada biblioteca deve ser explicitamente habilitada para criptografia. Para obter detalhes específicos, entre em contato com o administrador do seu sistema iManage Work. Se o ambiente não incluir criptografia de dados em repouso automaticamente, ou se a criptografia explícita com base em bibliotecas não estiver habilitada, os documentos e os e-mails ainda assim podem ser criptografados individualmente com os métodos a seguir. Se mais de uma condição for aplicável, não haverá efeitos adicionais.

A classe do documento define a criptografia em conformidade com a HIPAA como Sim. Consulte Classes / Subclasses para obter mais detalhes.

A criptografia do documento é especificada por um campo personalizado (como custom1 ou custom3). Consulte Campos personalizados para obter mais detalhes.

A criptografia do documento é especificada pelo tipo de arquivo. Consulte Tipos de arquivos para obter mais detalhes.

No entanto, as operações nesta página não incluem a criptografia iniciada com os três métodos acima. Essas operações são apenas para criptografia de dados em repouso.

Visão geral da criptografia

A criptografia usa uma codificação eletrônica denominada “chave de criptografia”. As chaves de criptografia são implementadas de duas maneiras possíveis: uma chave gerenciada pelo sistema ou, opcionalmente, uma chave de criptografia gerenciada pelo cliente (Customer Managed Encryption Key, CMEK).

Uma chave gerenciada pelo sistema é uma chave de criptografia interna providenciada pelo sistema iManage Work. Essa é a chave padrão, e não é necessário fazer nada para gerenciá-la. Se a criptografia está habilitada, essa chave é ativada automaticamente. Consulte a seção Usar a chave do sistema do iManage.

A chave de criptografia gerenciada pelo cliente permite que os clientes gerenciem suas próprias chaves de criptografia. Os clientes controlam todo o processo, começando pela geração da chave de criptografia fornecida pelo cliente (a chave de origem), e incluindo o carregamento das chaves no iManage Work e a decisão de quando usar cada chave e quando cancelar ou substituir chaves. Para maior segurança, esse processo usa uma CMEK dupla, que exige dois armazenamentos de chaves separados. O processo de CMEK dupla precisa de dois membros da equipe do cliente, denominados “responsáveis da chave”, que armazenam independentemente cada um uma cópia da mesma chave mestra em uma conta de cofre de chaves Microsoft Azure. Em seguida, o iManage Work valida que as seguintes condições sejam cumpridas para os armazenamentos de chave:

o iManage Work tem acesso a cada uma das contas de cofre de chaves Azure e

a chave contida em cada um dos cofres de chaves Azure é idêntica à outra.

Quando isso tiver sido validado, a chave poderá ser ativada para criptografia. No entanto, se ambas as chaves forem canceladas, a criptografia e a descriptografia serão interrompidas.

A implementação de uma CMEK dupla no iManage Work requer que o cliente execute o processo constituído pelas seguintes etapas:

Criar a chave de criptografia fornecida pelo cliente. Essa é a chave de criptografia de origem, que constituirá a base para o resto do processo. Consulte Criar a chave de criptografia fornecida pelo cliente.

Uma cópia da chave de criptografia fornecida pelo cliente deve ser armazenada sob custódia pela empresa. Em caso de perda dessa chave ou da senha, todos os documentos criptografados com a chave em questão serão irrecuperáveis. Da mesma forma, se a chave for comprometida, todos os documentos criptografados com essa chave também ficarão comprometidos.

A chave de criptografia fornecida pelo cliente é copiada duas vezes. Duas pessoas, denominadas “responsáveis da chave”, recebem uma cópia cada.

Cada responsável da chave cria um cofre de chaves Azure separado e importa a cópia da respectiva chave de criptografia fornecida pelo cliente. Isso é chamado de “armazenamento de chave”.

Cada responsável da chave fornece ao iManage o nome do sistema de nomes de domínio (DNS) do respectivo cofre de chaves Azure. Isso permite que o cliente pré-autorize os cofres que podem ser usados. Consulte Registrar os nomes de domínio dos cofres de chaves Azure no iManage.

Em seguida, cada responsável da chave fornece os valores do respectivo armazenamento de chave a um administrador do sistema do iManage Control Center autorizado. Esse administrador deve ser um NRTADMIN e deve ter também o privilégio global de Gerenciamento de chaves. O administrador do sistema do iManage Control Center criará uma chave mestra baseada nos dois armazenamentos de chave. Consulte Adicionar uma chave.

O cliente ativa essa chave mestra no iManage Control Center e aplica a chave mestra às bibliotecas selecionadas. Consulte Ativar uma chave. Imediatamente após a ativação, a biblioteca usa essa chave mestra para todas as criptografias e descriptografias de documentos. Os documentos são sempre descriptografados com a chave ativa atual.

Os seguintes tópicos estão disponíveis:

Criar a chave de criptografia fornecida pelo cliente

Use estas instruções para criar a chave de criptografia fornecida pelo cliente.

A criação da chave de criptografia fornecida pelo cliente e dos cofres de chaves são processos completamente externos ao iManage Work. Como parte das práticas recomendadas e para a compreensão de aspectos importantes do processo, o iManage recomenda determinadas diretrizes. Consulte Azure Key Vault para obter mais informações.

Esses procedimentos usam uma planilha, denominada Planilha de Informações do Azure, que pode ser usada para registrar as informações necessárias para uso posterior nesses processos.

Registrar os nomes de domínio dos cofres de chaves Azure no iManage

Antes de gerenciar as chaves de criptografia no iManage Control Center, os nomes de domínio dos cofres de chaves do Azure do cliente devem ser registrados no sistema iManage Work.

Cada um dos responsáveis da chave devem entrar em contato com o respectivo gerente de atendimento ao cliente (customer service manager, CSM) ou o respectivo parceiro de implementação e fornecer os nomes de domínio de seus cofres de chaves Azure, também denominados nomes DNS. Use o valor registrado na linha 1 da Planilha de Informações do Azure. Esses dois nomes de domínio devem ser diferentes. Por exemplo, o do responsável da chave 1 pode ser azurevault1.vault.azure.net, e o do responsável da chave 2 pode ser azurevault2.vault.azure.net.

Os responsáveis da chave recebem do suporte do iManage uma verificação de que os nomes DNS dos cofres de chaves foram registrados com sucesso no sistema iManage Work antes de continuar.

Adicionar o privilégio global de Gerenciamento de chaves

Os NRTADMINs ativam e gerenciam chaves. Eles precisam ter o privilégio global de Gerenciamento de chaves para ver a opção do menu Chave de criptografia no iManage Control Center.

Para atribuir o privilégio global de Gerenciamento de chaves no iManage Control Center:

Crie uma função global com esse privilégio de Gerenciamento de chaves habilitado. Consulte Funções.

Atribua essa função a usuários específicos. Consulte Atribuir uma função a um usuário.

Registrar uma chave

Use estas instruções para registrar (adicionar) uma nova chave mestra. A chave mestra é a chave que é ativada nas bibliotecas.

Uma chave mestra deve ser registrada (adicionada) antes de ser ativada. No iManage Control Center, navegue até a página Chaves de criptografia (Configurações > Chaves de criptografia):

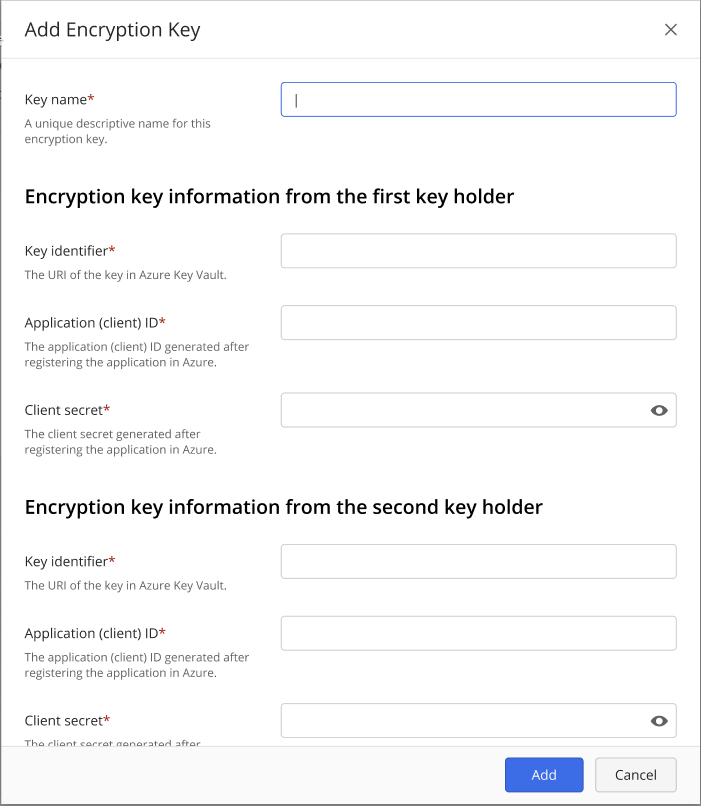

Selecione Adicionar chave de criptografia. A caixa de diálogo Adicionar chave de criptografia é exibida.

Figura: Página Adicionar chave de criptografia

Insira o nome da chave. Trata-se de um nome descritivo destinado a identificar facilmente a chave. Esse nome é exibido na lista de chaves. Ele não pode ser igual ao de outra chave existente, mas pode ser alterado posteriormente.

O primeiro responsável da chave insere o seguinte:

Identificador de chave. Denominado também identificador de chave de versão de chave do Azure, é a combinação do URI e do identificador de chave do processo utilizado para criar o cofre de chaves Azure. Use o valor registrado na linha 2 da Planilha de Informações do Azure para o identificador de chave de versão de chave do Azure. Por exemplo: https://azurevault1.vault.azure.net/keys/ajubalaw-2/7668e37b63f6433fa285434f23a58b1b

ID do aplicativo (cliente). Trata-se de um identificador com formato de cadeia de caracteres fornecido durante o registro do aplicativo no Azure Active Directory. Use o valor registrado na linha 3 da Planilha de Informações do Azure para a ID do aplicativo. Por exemplo: https://azurevault1.vault.azure.net/keys/ajubalaw-2/7668e37b63f6433fa285434f23a58b1b

Segredo do cliente. Trata-se de um segredo do cliente fornecido durante o registro do aplicativo no Azure Active Directory. Use o valor registrado na linha 4 da Planilha de Informações do Azure para o Segredo do cliente. Por exemplo: xCGRvvvQmKfqwTw[@a@qovRN_Nn72K46

Todos esses valores devem ser diferentes dos valores do segundo responsável da chave.

O segundo responsável da chave insere as suas informações da mesma forma. Todos esses valores devem ser diferentes dos valores do primeiro responsável da chave.

Selecione Adicionar. Isso cria a chave mestra. A chave recém-adicionada será marcada como Pronta.

Usar a chave do sistema do iManage

O sistema iManage Work fornece uma chave interna denominada “chave do sistema do iManage”. Em determinados ambientes do iManage Work a criptografia é obrigatória, e essa é a chave padrão para a criptografia. Os clientes que não queiram implementar e gerenciar suas próprias chaves não precisam fazer nada para usar essa chave. Essa chave está sempre disponível. Os clientes que estejam usando suas próprias chaves e não queiram mais gerenciá-las, podem ativar a chave do sistema do iManage em seu lugar.

Ativar uma chave

Use estas instruções para ativar uma chave mestra.

Uma chave mestra é ativada ao ser aplicada a bibliotecas. As chaves mestras podem ser ativadas a bibliotecas conforme necessário. A chave mestra anterior é desativada. O iManage recomenda não reutilizar chaves mestras utilizadas anteriormente. A exceção é a chave do sistema do iManage, que pode sempre ser ativada, mesmo que tenha sido substituída anteriormente.

No iManage Control Center, navegue até a página Chaves de criptografia (Configurações > Chaves de criptografia):

Clique com o botão direito do mouse em uma chave mestra (pode ser inclusive a chave do sistema do iManage) e selecione Ativar. A caixa de diálogo Ativação é exibida.

Selecione a(s) biblioteca(s) à(s) qual(is) você deseja aplicar essa chave mestra. As bibliotecas às quais a chave mestra pode ser aplicada estarão disponíveis para serem selecionadas na caixa de diálogo Ativação.

Selecione Ativar. A página Chaves de criptografia é exibida. Essa chave mestra será utilizada em todas as criptografias daí em diante. Enquanto uma chave mestra permanece ativa em uma biblioteca, é denominada “chave de biblioteca”. Os documentos serão sempre criptografados e descriptografados com a chave de biblioteca.

Uma chave de biblioteca não pode ser desativada, e a sua seleção não pode ser anulada. Ela é desativada ou a sua seleção é anulada somente quando uma nova chave mestra é ativada na mesma biblioteca, essencialmente substituindo a chave da biblioteca.

Editar o nome da chave

Use estas instruções para editar o nome de uma chave mestra. Editar o nome da chave não altera o status da chave mestra.

No iManage Control Center, navegue até a página Chaves de criptografia (Configurações > Chaves de criptografia):

Clique com o botão direito do mouse no nome da chave mestra a ser editada.

Selecione Editar. A caixa de diálogo Editar é exibida.

Insira o novo nome da chave mestra. O nome não pode ser igual ao nome de outra chave mestra.

Selecione Salvar.

Visualizar os detalhes da chave

Use estas instruções para visualizar os detalhes da chave mestra. Este procedimento fornece detalhes sobre a chave e suas bibliotecas ativadas.

No iManage Control Center, navegue até a página Chaves de criptografia (Configurações > Chaves de criptografia) e selecione o nome da chave mestra a ser visualizada. A tela de detalhes é exibida.

Termos

Os seguintes termos são utilizados ao se descreverem processos relacionados com chaves de criptografia.

|

Termo |

Significado |

|

Ativada |

Uma chave mestra que está sendo usada atualmente para criptografar documentos. |

|

Ativação |

A cerimônia ou processo através do qual uma chave mestra se torna a chave usada ativamente para criptografar dados. Consulte Ativar uma chave. |

|

Data de ativação |

A data em que a entrada da chave mestra foi ativada. Consulte Adicionar uma chave. |

|

ID do aplicativo (cliente) |

O primeiro de dois identificadores com formato de cadeia de caracteres fornecidos durante o registro do aplicativo no Azure Active Directory. O outro identificador é o Segredo do cliente. Cada responsável da chave terá uma ID do aplicativo (cliente) diferente. Consulte Segredo do cliente para o segundo identificador. |

|

Chave de criptografia gerenciada pelo cliente (CMEK) |

Termo geral para o processo em que o cliente fornece e gerencia suas próprias chaves de criptografia. Os clientes controlam todo o processo, começando pela geração da chave de criptografia fornecida pelo cliente (a chave de origem), e incluindo o carregamento das chaves no iManage Work e a decisão de quando usar cada chave e quando cancelar ou substituir chaves. A versão do iManage Work implementa um processo duplo que requer a validação de dois armazenamentos de chave independentes. |

|

Chave de criptografia fornecida pelo cliente |

Trata-se da codificação de criptografia de origem que constituirá a base para a chave mestra utilizada para ativar a criptografia para as bibliotecas. O cliente cria a sua própria chave de criptografia de origem e independentemente copia essa chave para dois membros da sua equipe, denominados “responsáveis da chave”. |

|

Privilégio global de Gerenciamento de chaves |

Trata-se do privilégio global de Gerenciamento de chaves. Com o privilégio habilitado, os usuários podem ver o item de menu Chave de criptografia no iManage Control Center. As operações com CMEK por meio do iManage Control Center requerem que os responsáveis da chave tenham o privilégio global de Gerenciamento de chaves habilitado, mas eles não precisam ser NRTADMINS. Os NRTADMINs precisam ter o privilégio global de Gerenciamento de chaves habilitado. Para obter mais informações, consulte Configuração da função global de Gerenciamento de chaves. |

|

iManage |

O gerente de atendimento ao cliente (customer service manager, CSM) designado para o cliente em questão ou seu parceiro de implementação. Trata-se de um administrador do sistema designado pelo iManage que deve registrar as informações do armazenamento de chaves de cada um dos responsáveis da chave. |

|

Chave do sistema do iManage |

A chave interna fornecida e gerenciada pelo sistema iManage Work. Trata-se de uma chave mestra padrão. Os clientes podem usar essa chave em vez de fornecer a sua própria chave. |

|

Endereço da chave |

URI do cofre de chaves do Azure de um responsável da chave que contém a chave mestra. Cada responsável da chave terá um endereço diferente. |

|

Integridade da chave |

A condição, ou integridade, associada à capacidade de uma chave de ser acessada. É um dos valores a seguir: Disponível. A chave pode ser acessada e tem a capacidade de ser usada ativamente para criptografia/descriptografia. Indisponível. A chave não pode ser acessada e a sua capacidade de ser usada ativamente não pode ser avaliada. Ela não foi cancelada, mas somente o acesso a ela foi prejudicado, por exemplo devido a uma interrupção da rede. Cancelada. A chave foi cancelada ou temporariamente desabilitada pelo cliente. Uma única chave não cancelada ainda é capaz de criptografar e descriptografar documentos. Se o cancelamento não foi intencional, a causa deve ser avaliada rapidamente. Duas chaves canceladas não poderão criptografar nem descriptografar documentos. O cancelamento intencional de ambas as chaves é um caso extremo, provavelmente devido a um evento de segurança catastrófico. O cancelamento de chaves pode ser anulado em qualquer momento pelo cliente. |

|

Responsável da chave |

Um responsável da chave é um usuário do cliente que criou um cofre de chaves Azure separado que contém uma cópia da chave de criptografia fornecida pelo cliente. Deverá haver dois responsáveis da chave, denominados responsável da chave 1 e responsável da chave 2. |

|

Nome da chave mestra |

O nome da entrada da chave mestra no iManage Control Center. Trata-se de um nome descritivo usado para identificar facilmente a chave mestra. O nome pode ser alterado posteriormente. O nome não pode ser igual ao nome de outra chave mestra. |

|

Versão da chave |

Identificador com formato de cadeia de 32 caracteres fornecido durante o processo de geração de chave Azure. Cada responsável da chave terá uma versão da chave diferente. |

|

Bibliotecas |

A(s) biblioteca(s) de destino afetada(s) pela criptografia. Uma biblioteca em si não é criptografada, somente os documentos que ela contém o são. |

|

Chave mestra |

A chave usada para ativação em bibliotecas que permitem a criptografia e descriptografia de documentos. A chave mestra é exibida na página iManage Control Center Chaves de criptografia. Ela é criada pelo cliente por meio dos dois responsáveis da chave, que armazenaram independentemente uma cópia da mesma chave de criptografia fornecida pelo cliente em cofres de chaves Microsoft Azure seguros. Links para esses cofres são fornecidos ao administrador do sistema iManage Work do cliente. Uma vez que o iManage Work tiver validado os dois cofres Azure, será gerada a chave mestra. |

|

NRTADMIN |

Usuário do iManage Work com privilégios de administrador do sistema NRTADMIN. Trata-se de um usuário que foi adicionado ao grupo NRTADMIN para a biblioteca especificada. É possível que um usuário seja NRTADMIN para determinadas bibliotecas e não o seja para outras. Portanto, é importante verificar para quais bibliotecas um NRTADMIN está tentando ativar uma chave de criptografia. |